Group-IB发现了一种名为DeadLock的勒索软件,它利用Polygon智能合约轮换代理地址,以规避查封。

网络安全公司Group-IB的研究人员表示,近期被发现的“DeadLock”勒索软件,正在秘密利用Polygon智能合约进行代理地址的轮换和分发。

该公司在周四的报告中指出,DeadLock于七月首次被发现,目前“曝光度较低”,因为它未与已知的数据泄露网站或联盟计划相关联,且“报告的受害者数量有限”。

尽管如此,Group-IB警告称,这种“低调”的勒索软件采用了“创新手法”,对未重视该恶意软件的组织构成潜在威胁,尤其是在区块链被用于恶意行为的情况尚未广泛报道的背景下。

DeadLock通过Polygon智能合约存储和轮换用于与受害者通信的代理服务器地址。其嵌入的代码与特定智能合约地址互动,动态更新命令与控制基础设施。

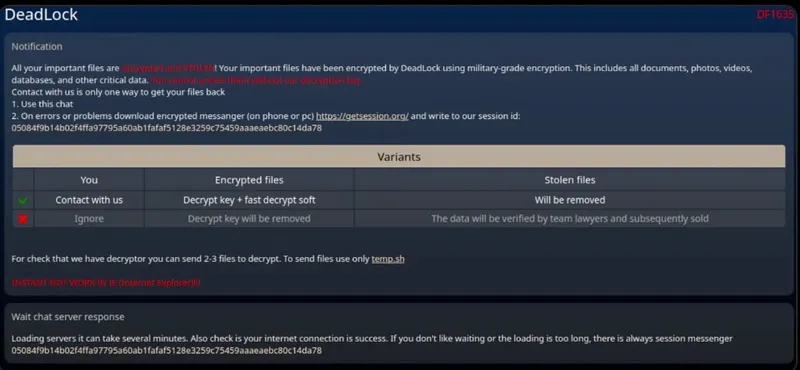

一旦受害者感染该恶意软件并数据被加密,DeadLock便通过勒索信进行威胁,若未满足要求则出售窃取的数据。

该技术可实现无限变种

Group-IB表示,通过在链上存储代理地址,DeadLock构建了极难被摧毁的基础设施,因为没有可被关闭的中心化服务器,区块链数据将长期存在于全球分布式节点中。

“这种利用智能合约分发代理地址的方法非常有趣,攻击者几乎可以对该技术实现无限变种,想象力是唯一的限制。”

朝鲜黑客组织发现“EtherHiding”

利用智能合约传播恶意软件并非新鲜事。Group-IB指出,谷歌曾在十月披露一种名为“EtherHiding”的策略。

一个被称为“UNC5342”的朝鲜威胁组织采用了这种技术,即利用公有区块链上的交易来存储和检索恶意载荷。

据谷歌当时解释,EtherHiding往往将恶意代码以JavaScript载荷的形式嵌入在公有区块链的智能合约中。“该方法实际上将区块链转变为去中心化且极具韧性的命令与控制(C2)服务器。”

相关推荐:比特币(BTC)重返 10 万美元取决于突破 9.8 万美元关口及现货需求

#Smart Contracts

#Ransomware

#Ransom

#Polygon

#Scams & Cybercrime