Torg Grabber恶意软件概述

Torg Grabber是一种新发现的信息窃取恶意软件,专门针对850个浏览器插件中的728种加密钱包扩展,且目前已在积极部署中。

该恶意软件通过加密通道窃取种子短语、私钥和会话令牌,通常在大多数终端工具检测到之前就完成数据提取。使用浏览器钱包的自我保管用户是主要的受害者。

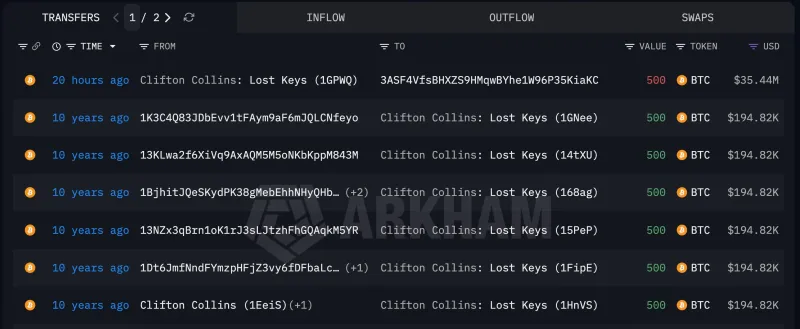

Gen Digital的研究人员通过域名信誉数据追踪到这一威胁,记录了334个样本,开发周期长达三个月。这并不是一个概念验证,而是一个活跃的恶意软件即服务(MaaS)运营,已识别出相关操作者。

威胁范围:Torg Grabber扫描850个浏览器扩展,其中728个为加密钱包目标,涵盖25种Chromium和8种Firefox浏览器变种。

攻击方式:该恶意软件伪装成合法的Chrome更新(GAPI_Update.exe,60 MB),通过虚假的420秒Windows安全更新进度条部署有效载荷,然后利用ChaCha20加密和HMAC-SHA256认证通过Cloudflare基础设施进行数据提取。

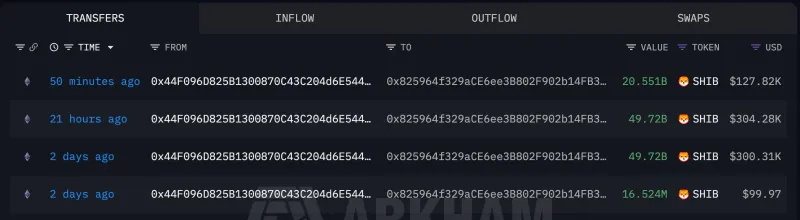

风险对象:使用浏览器扩展钱包的用户(如MetaMask、Phantom等热钱包)面临直接的凭证盗窃风险;硬件钱包用户仅在种子短语以数字形式存储时面临间接风险。

Torg Grabber恶意软件攻击机制

感染链始于伪装成GAPI_Update.exe的投放器——一个60 MB的InnoSetup包,通过Dropbox基础设施分发。它将三个无害的DLL提取到%LOCALAPPDATA%Connector中,以建立一个干净的足迹,然后启动一个运行正好420秒的虚假Windows安全更新进度条,配有通过csc.exe编译的动画ASCII艺术。这个延迟是有意为之:它创造了一个合理的安装窗口,同时有效载荷被部署。

最终可执行文件以随机名称(如v4jkqh.exe、hkjpy08.exe、ln3dkgz.exe)放置在C:Windows中。一个被捕获的13 MB实例生成dllhost.exe,并试图在行为检测中断执行前禁用Windows事件跟踪。

部署后,Torg Grabber不仅针对25种Chromium浏览器和8种Firefox变种,还包括Discord、Steam、Telegram、VPN客户端、FTP客户端、电子邮件客户端和密码管理器,除了加密钱包之外。数据以内存中的ZIP格式归档或分块流式传输。数据提取通过Cloudflare端点,使用每个请求的HMAC-SHA256 X-Auth-Token头和ChaCha20加密进行,展现出一种成熟的架构,而非临时工具。

? 加密盗窃恶意软件:新“ Torg Grabber”信息窃取者针对728个加密货币钱包。

该恶意软件旨在收集钱包数据并实现数字资产盗窃。

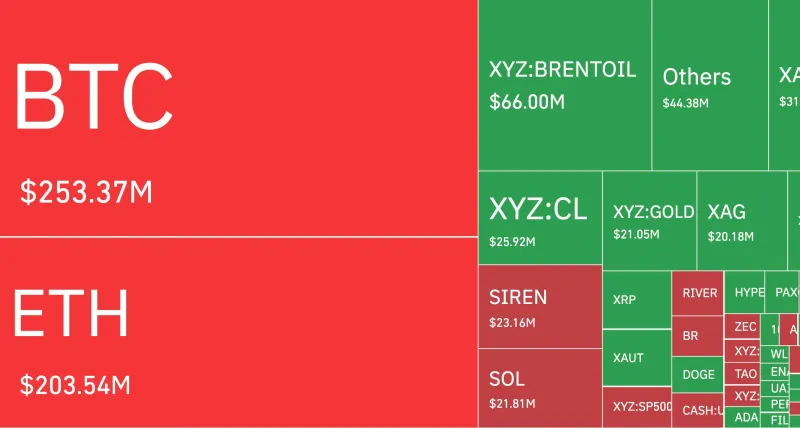

加密钱包仍然是财务动机攻击者的主要目标。

— CyberAlertsHQ (@CyberAlertsHQ) March 25, 2026Gen Digital的分析发现,二进制文件中嵌入了超过40个操作者标签,包括昵称、日期编码的批次ID和Telegram用户ID,将八个操作者与俄罗斯网络犯罪生态系统联系在一起。MaaS模型意味着个别操作者可以在注册后部署自定义shellcode,从而扩大攻击面。正如Gen Digital研究人员所描述的,Torg Grabber从Telegram的死信箱演变为“像瑞士手表一样精密的生产级REST API,浸泡在毒药中。”

自我保管信号:728个钱包的实际含义

728并不是一个任意数字,而是经过深思熟虑的配置扫描,涵盖每个主要的浏览器钱包,且具有可衡量的安装量。仅MetaMask就拥有超过3000万的月活跃用户。针对扩展的逻辑意味着Torg Grabber不需要找到特定的受害者;它会收集任何感染机器上存在的钱包凭证。

更广泛的风险清晰地分为两类。自我保管用户如果将种子短语存储在浏览器存储、文本文件或密码管理器中,面临在一次感染后完全丧失钱包的风险。交易所持有的资产并未直接暴露于此特定攻击向量中,该恶意软件针对的是本地凭证存储,而非大规模交易所API。然而,若登录会话处于活动状态,浏览器存储中的会话令牌被盗可能会暴露连接的交易所账户。

如果Torg Grabber的MaaS操作者基础扩大,且Gen Digital对其REST API基础设施的监控表明其正在积极迭代,钱包目标列表将会增长。728这一数字只是当前快照,并非上限。类似Vidar和RedLine的信息窃取者多年前就已将此模型标准化;Torg Grabber正在以更结构化的基础设施执行相同的操作。